Tradisjonell ROS-analyse eller Sikringsrisikoanalyse? Begge metoder har sine utfordringer.

All virksomhet innebærer en risiko, stor eller liten. Det er vi tradisjonelt vant med å forholde oss til, og gjennom ROS-analyser forsøker å fange opp utfordringer som følge av alt fra ekstremvær til transportulykker og aktiviteter som innebærer fare for liv og helse.

Men hva om virksomheten utsettes for en hendelse der det ligger en intensjon bak? Altså en tilsiktet uønsket handling – også kalt viljeshandling? Hvilke andre utfordringer gir det?

Den tradisjonelle ROS-analysen er i stor grad bygget på HMS- og “safety”-tenkning, med historie tilbake til 1980-tallet og erfaringer fra hendelser som Alexander Kielland, store transportulykker og Tsjernobyl-ulykken. En viljeshandling, som terrorisme og dataangrep, setter fort tradisjonell ROS-analyse på prøve. Mange velger derfor å benytte en VTS-analyse eller sikringsrisikoanalyse. Denne metoden er nyere og bygger på en “security”-tradisjon, basert på kriminologi og sikkerhetsteori.

Sikringsrisikoanalysen dekker spesielt det som er særegent for risiko relatert til viljeshandlinger og benyttes gjerne for å analysere risiko knyttet til dette. Den kan imidlertid med hell også benyttes for å analysere risiko relatert til andre uønskede hendelser.

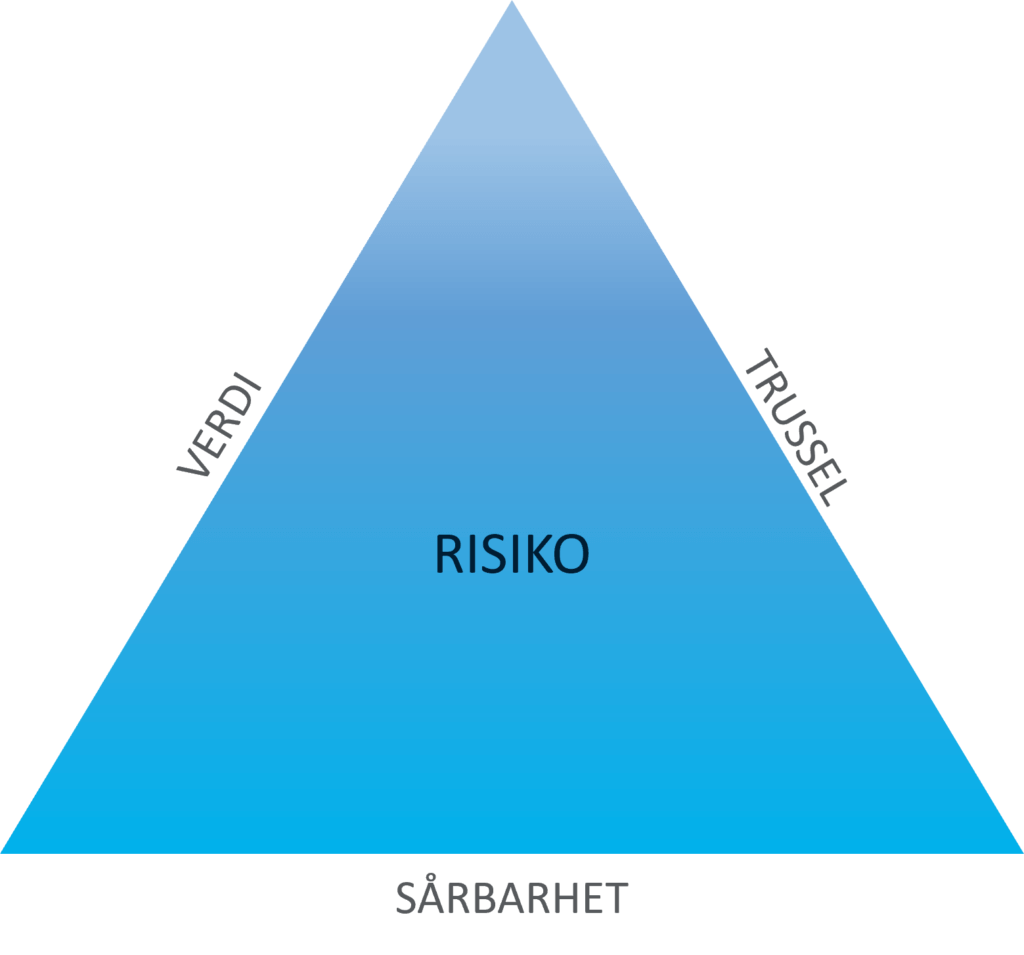

VTS-metoden er forankret i kriminologisk teori, som identifiserer tre faktorer som må være til stede og samhandle for at det skal oppstå et sikkerhetsproblem:

- Verdi

- Trussel

- Sårbarhet

De tre gir samlet et bilde på sikringsrisikoen.

Men hva er egentlig forskjellene? Hva gjør ROS-analysen mindre egnet til å beskrive villede handlinger? Det er spesielt vurderingen av sannsynlighet og konsekvens som er utfordrende.

Hvis vi tar utgangspunkt i et scenario som bortfall av IT infrastruktur, vil forskjellene til tradisjonell ROS kanskje synes bedre. I tradisjonell tankegang vil IT kunne svikte. Sannsynligheten for dette, kan til en viss grad beregnes, og med tradisjonell ROS-analyse er det kanskje også sett på tiltak som backup og redundante linjer og servere. Det er kanskje også lagt inn en akseptabel nedetid. Sannsynligheten for totalt tap av data, er derfor regnet som liten.

Men hva hvis bortfall av IT skyldes en viljeshandling? En handling der hackere har tatt kontroll også over backup og i praksis slått ut all IT-infrastruktur. Det har vært flere slike saker i det siste, også i Norge. Hydro i 2020 og Østre Toten kommune våren 2021 er bare to eksempler.

Et annet eksempel er en brann. En brann som er anlagt med vilje, og ikke er en ulykkeshendelse, kan ha helt andre konsekvenser, fordi gjerningsmannen også har mulighet til å påvirke utfallet, velge tid og sted, hindre varsling eller blokkere rømningsveier. Konsekvensene av brannen vil derfor kunne være langt mer alvorlige enn det som fanges opp i en ordinær ROS-analyse, fordi den er anlagt med intensjon.

Verdi først

En VTS-analyse starter med verdiene først og avdekker verdier som er verdt å sikre. I IT-eksemplet over er verdien de lagrede dataene og driftsløsningene for virksomheten. Disse har en verdi for virksomheten – de er i mange tilfeller HELE verdien til virksomheten. Uten disse dataene vil virksomheten ikke kunne drives.

VTS-analysen vil deretter se på trusselen mot verdiene, og sårbarheten. Samlet gir disse tre et bilde på risikoen. Metoden har stort fokus på verdivurderingen ved at man sier at verdiene er grunnlaget for enhver fornuftig bruk av ressurser for å sikre noe

Om man har identifisert at man har noe av verdi som man er villig til å beskytte er neste spørsmål om man har en sikringskontekst eller ikke.

En sikringskontekst eksisterer når vi har noe av verdi som vi ønsker å beskytte, at det eksisterer en trussel mot denne verdien og at man har, eller ønsker å innføre, sikringstiltak for å beskytte den angitte verdien. Om én av faktorene verdi, trussel, sårbarhet mangler har man ikke en sikringskontekst.

Her er utfordringene med VTS analysen på mange måter tilsvarende som for tradisjonell ROS. Hvordan vurdere en trussel? Bruk av VTS-analyse krever derfor analytikere som har tilgang til informasjon og tilstrekkelig kompetanse og kunnskap om både virksomheten, trusler og sikringstiltak. Trusselbildet er heller ikke statisk, men vil kunne endres mer eller mindre hele tiden. Det er en av grunnen til at vi anbefaler å holde verktøyet for VTS-analyse internt i organisasjonen. Det gir lettere tilgang til data for endring, og gjør det langt lettere å dele analysen internt til de som trenger underlag for beslutninger.

Det siste er viktig. Fordi formålet med en VTS-analyse er blant annet å gi et grunnlag for beslutningen om man skal gjennomføre risikobelagte aktiviteter, eller ikke. Eller, om man kan innføre tiltak for å redusere sikringsrisikoen til et nivå hvor man fremdeles kan gjennomføre aktiviteten.

En VTS-analyse vil kunne øke forståelsen og kunnskapen om interne og eksterne forhold som vil påvirke sikringsrisikoen, samt gi grunnlag for å vurdere strategier og tiltak som kan redusere sikringsrisikoen til et akseptabelt nivå.

Virksomhetsikkerhetsforskriften i Sikkerhetsloven lister fem faktorer som virksomheten skal vurdere: Verdi, trussel, sannsynlighet, sårbarhet og konsekvens. Er det slik at VTS-analysen dekker bare tre av disse, og at det kreves en egen ROS-analyse i tillegg? Nei, VTS dekker alle fem faktorene. Sannsynlighet og konsekvens er med i analysen og forarbeidet. Sannsynlighet dekkes av sårbarhet, konsekvens av verdi. De to faktorene listes imidlertid ikke opp separat i en VTS-analyse, men er altså dekket. En VTS-analyse vil derfor dekke kravene i forskriften.

Det er også verdt å nevne at Forskrift om systematisk helse-, miljø- og sikkerhetsarbeid i virksomheter (Internkontrollforskriften) etter endringen av §1 i forskriften i 2017, også omfatter uønskede tilsiktede hendelser. Denne forskriften omfatter alle virksomheter, også de som ikke underlagt Sikkerhetsloven, og stiller krav om systematisk gjennomføring av tiltak. En VTS-analyse er derfor relevant for svært mange virksomheter.

For lettere å kunne gjennomføre en VTS-analyse, har F24 utviklet et eget VTS analyseverktøy som hjelper deg gjennom analysen steg for steg. Dette er et digitalt verktøy som hjelper deg og din virksomhet med sikringsrisikoanalyse, basert på faktorene verdi, trussel og sårbarhet, der du blir ledet gjennom VTS-analysen steg for steg. Les mer om vårt verktøy for VTS-analyse her.

Prosessen i VTS-analyseverktøyet er en operasjonalisering av VTS-metoden og følger NS 5832 Krav til sikringsrisikoanalyse. Utover å følge standarden gir modulen deg mer faglig innhold og en rettledning og beskrivelse av hva du bør gjøre i ulike faser av analysen. I tillegg gjør modulen deg i stand til å kommunisere og lagre resultatene på en effektiv og hensiktsmessig måte. Det gjør det enklere å revidere analysen og holde den oppdatert over tid.

Gjennomføringen av sikringsrisikoanalyser vil fortsatt kreve kunnskap om innholdet i analysene, men du vil støttes i fremdrift og struktur.

Kilde:

NS 5832:2014 – Norsk standard for samfunnssikkerhet – Beskyttelse mot tilsiktede uønskede handlinger – Krav til sikringsrisikoanalyse

Jan Terje Sæterbø

Jan Terje er Prosjekt- og sikkerhetsleder i F24 Nordics. Han har vært med på å designe løsninger for digital krisehåndtering helt fra slutten av 1990-tallet og har ledet implementeringen av slike løsninger for en rekke både nasjonale og internasjonale aktører. Han har bakgrunn fra forsvaret og har mange års erfaring fra IT-bransjen både som leder og prosjektleder, og har også en bachelorutdannelse i beredskap og krisehåndtering fra Høgskolen i Innlandet.